具体描述

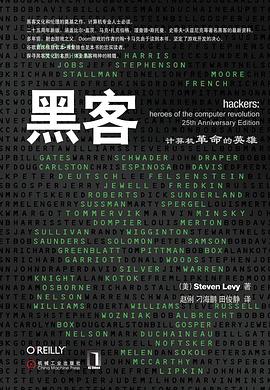

黑客文化和伦理的奠基之作,计算机专业人士必读。

二十五周年新版,涵盖比尔·盖茨、马克·扎克伯格、理查德·斯托曼、史蒂夫·沃兹尼克等著名黑客的最新资料。

多年前,射击游戏之父、Doom游戏的作者约翰·卡马克由于读到本书,坚定了游戏开发的决心。

谷歌首席信息官本·弗里德也是本书的忠实读者。

探寻黑客文化的本质,体会黑客精神的精髓。

作者简介

Steven Levy这部经典力作的25周年版从20世纪50年代早期跨越到80年代后期,追述了计算机革命中初期黑客的丰功伟绩,他们都是最聪明和最富有个性的精英。他们勇于承担风险,勇于挑战规则,并把世界推向了一个全新的发展方向。本书更新了一些著名黑客的最新资料,包括比尔·盖茨、马克·扎克伯格、理查德·斯托曼和史蒂夫·沃兹尼亚克,并讲述了从早期计算机研究实验室到最初的家用计算机期间一些妙趣横生的故事。

在Levy的笔下,他们都是聪明而勤奋的人,他们极富想象力,他们另辟蹊径,发现了计算机工程问题的巧妙解决方案。他们都有一个共同的价值观,那就是至今仍然长盛不衰的“黑客道德”。本书描述了近代历史上的一个萌芽时期,描述了黑客用默默无闻的行动为当今的数字世界照亮了一条道路,描述了那些打破陈规“非法”访问穿孔卡片计算机的MIT的学生,也描述了缔造出Altair和Apple II电脑这些伟大产品的DIY文化。

目录信息

本书人物谱(也包括计算机):“巫师”和他们的机器 3

第一部分 真正的黑客

剑桥:20世纪50年代和60年代

第1章 技术模型铁路俱乐部 11

第2章 黑客伦理 27

第3章 太空大战 35

第4章 格林布莱特和高斯珀 49

第5章 午夜计算机改装组织 66

第6章 成功者和失败者 79

第7章 《生命》游戏 96

第二部分 硬件黑客

加州北部:20世纪70年代

第8章 2100年大叛乱 115

第9章 每个人都能成为上帝 137

第10章 家酿计算机俱乐部 153

第11章 Tiny BASIC 171

第12章 天才沃兹 188

第13章 秘密 208

第三部分 游戏黑客

Sierras:20世纪80年代

第14章 巫师和公主 219

第15章 联盟之道 235

第16章 第三代黑客 243

第17章 夏令营 257

第18章 《青蛙过河》 268

第19章 苹果节 284

第20章 巫师大比拼 300

第四部分 最后一名真正的黑客

剑桥:1983

最后一名真正的黑客 317

编后记:十年以后 329

编后记:2010 335

备注 347

致谢 351

作者简介 353

· · · · · · (收起)

读后感

从文学的角度看,这本书不值得去看!但是作为一本讲述计算机黑客发展的书籍,确实值得每个打算在计算机的道路上走下去的人去看,因为他的每一章都能给你以巨大的鼓舞和推动力,也能够让你从历史中发现黑客的价值和意义,增加你的职业荣誉感!如果你是一个计算机专业的人,我想...

评分解决了一个很大的困惑,从60年代一直到当代可以媲美当时阿波罗计划的iphone,计算机都有哪些变化。 正如制造一座通天塔可能是里程碑,但更难的是将其变成一个普适性的工具带给所有的普罗大众。30年间天赋异禀个性鲜明的黑客努力不可或缺。 同样伴随着计算机产业的不断升级(...

评分这本书并不是很有吸引力,因为每翻过几页,就恨不得撇开书,抡起胳膊大干一场。 它说的是一帮天才,却不是Carmack那样的天才,他们是可以望及项背,甚至可以幻想那就是自己的升级升级版的天才。与其说这记录的是一段段传奇,不如说是为黑客文化传经布道。 这黑客文化的精神核心...

用户评价

这本书的封面设计就充满了神秘感,深邃的蓝色背景,辅以像素化的绿色代码流,还有那个标志性的、略带棱角的“H”字样,瞬间就抓住了我的眼球。我一直对信息技术的世界充满好奇,尤其是那些在虚拟世界中游走、掌握着看不见的力量的“黑客”。这本书的标题直接点明了主题,让我迫不及待地想知道作者将如何揭开这个神秘的面纱。我预设这本书会深入探讨黑客的技术手段、思维模式,以及他们在信息时代的地位和影响。或许会有关于网络安全攻防的精彩案例,亦或是对黑客群体内部的复杂生态的描绘。我特别期待作者能够打破一些刻板印象,展现黑客更为真实、多维度的一面,不仅仅是技术上的高超,也可能包含他们的道德困境、社会责任,甚至是一些不为人知的动机。这本书的长度适中,不会让人望而却步,但足够让作者展开细致的叙述。我希望它能像一把钥匙,打开我理解数字世界的一扇新窗户。

评分这本《黑客》之所以能让我产生购买的冲动,很大程度上是因为它那简洁而极具冲击力的书名,它仿佛直击了信息时代最令人着迷也最令人不安的一个角落。我一直认为,理解一个时代,就得理解这个时代最尖端的、最具有颠覆性的力量,而黑客无疑是其中的代表。这本书我希望能够带我进入一个全新的视角,去认识那些在代码和数据构筑的世界里,拥有非凡能力的人物。我期待的不是那些陈词滥调的“网络犯罪”的描绘,而是希望能够深入到他们如何思考、如何解决问题、以及他们是如何看待自己与这个世界的关系的。是否会有对那些著名的黑客组织或个体进行深入的案例分析?他们的动机究竟是纯粹的技术探索,还是带有某种社会批判的意味?这本书是否会触及到关于知识产权、数据隐私等敏感话题,并提供一些独到的见解?我希望它能像一部引人入胜的纪录片,通过文字将我带入那个充满智慧与博弈的数字领域。

评分我对这本书的期待,源于我对科技前沿领域那些“边缘人物”的浓厚兴趣。在我看来,“黑客”这个词汇,承载着太多复杂的含义,既有令人敬畏的技术实力,也可能伴随着争议性的行为。这本书,我希望它能提供一个全面且深入的视角,去剖析这个群体。我预想这本书会包含大量的技术细节,但更重要的是,它应该能解释这些技术背后的逻辑和哲学。例如,作者是否会介绍一些经典的黑客攻击手法,并深入分析其原理?是否会探讨不同类型的黑客,比如白帽、灰帽、黑帽,以及他们各自的行事准则?我更看重的是书中能否展现黑客的思维方式,那种面对未知、勇于探索、善于打破常规的精神。同时,我也希望这本书能够触及到黑客与社会监管、法律法规之间的微妙关系,以及他们在维护或挑战现有网络秩序中所扮演的角色。

评分拿到这本书的时候,我首先被它扎实的印刷和纸质所吸引,这似乎预示着内容也同样值得细细品味。我买这本书,主要是出于对信息时代发展脉络的好奇,以及对那些隐藏在数字洪流中的“操纵者”的兴趣。在我看来,黑客不仅仅是技术专家,他们更是这个快速变化的时代里,规则的探索者和挑战者。我希望这本书能够从更宏观的角度,去审视黑客现象与社会发展之间的互动关系。比如,黑客行为是如何推动技术进步的?他们又在多大程度上影响了我们所处的数字环境?书中是否会涉及一些具有里程碑意义的网络事件,以及这些事件背后的人物故事?我更倾向于那些不局限于单纯技术描述的解读,而是能够挖掘出更深层次的文化、经济甚至政治含义。也许作者会探讨黑客伦理的演变,或者分析不同国家在网络安全领域的策略差异,这些都会让我觉得这本书的价值远超一本技术手册。

评分这本书的书名《黑客》无疑是一个极具吸引力的标签,它唤醒了我对信息安全、数字世界以及那些掌握着看不见力量的人的无限遐想。我买这本书,是带着一种探索的渴望,希望它能带我深入了解一个通常被神秘面纱笼罩的群体。我期待的不仅仅是关于技术如何被攻破的故事,更是希望能够理解黑客的思维模式、他们的动机,以及他们在这个高度互联的时代所扮演的角色。这本书是否会深入剖析一些标志性的网络事件,并从中提炼出值得我们深思的安全启示?是否会介绍一些在技术领域有着深远影响的黑客人物,并讲述他们的传奇经历?我更希望作者能够提供一个更广阔的视野,去探讨黑客行为的社会影响,以及我们作为个体,应该如何在这个充满挑战的数字环境中保护自己。这本书,在我看来,应该是一本能够拓展我们对信息时代认知边界的读物。

评分不知道当时谁推荐的这本书,但我想说的是,天哪这是一本27年前出版的书啊!那时候我还没出生那,我才搞不懂这些老爷爷们当时在捣鼓什么呢。PS:翻译很差,真的很差!

评分我爱编程!我爱硬件!我为计算机而着迷!好的,鸡血打完了继续看闲书。

评分不知道当时谁推荐的这本书,但我想说的是,天哪这是一本27年前出版的书啊!那时候我还没出生那,我才搞不懂这些老爷爷们当时在捣鼓什么呢。PS:翻译很差,真的很差!

评分算是有些冗长,但值得一读二读。

评分花三分之一的篇幅讲一家游戏公司未免有些太长了。

相关图书

本站所有内容均为互联网搜索引擎提供的公开搜索信息,本站不存储任何数据与内容,任何内容与数据均与本站无关,如有需要请联系相关搜索引擎包括但不限于百度,google,bing,sogou 等

© 2026 book.quotespace.org All Rights Reserved. 小美书屋 版权所有