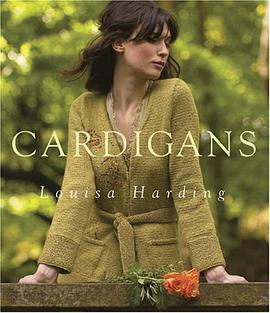

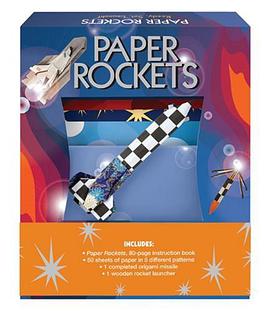

具体描述

作者简介

目录信息

读后感

评分

评分

评分

评分

用户评价

这本书的排版和章节编排,充分体现了作者对读者体验的重视。它不是那种堆砌术语、让人望而却步的“天书”。相反,每一部分都像精心设计的拼图,层层递进,难度适中。我尤其欣赏它在处理复杂技术概念时所采用的“剥洋葱”式的解析方法。比如,在解释“集中式授权模型”时,作者先用最简洁的语言勾勒出基本骨架,然后逐步引入诸如“角色集”、“职责分离(SoD)”等关键要素,每引入一个新概念,都会立刻配以图形化的流程图或表格进行佐证。这种多维度的信息呈现方式,极大地降低了学习曲线。读到后面涉及到自动化流程时,那种阅读的愉悦感达到了顶峰,仿佛作者正拿着我的手,一步步引导我穿越复杂的配置迷宫。那些原本看起来高不可攀的技术细节,经过作者的梳理后,变得井井有条,逻辑清晰,让人顿生“原来如此”的豁然开朗之感。对于希望系统性掌握某一企业级管理领域的学习者来说,这种结构化的引导是无价的。

评分总的来说,这本书的写作风格是那种既不失学术严谨性,又充满了实战经验的温暖的。作者的文笔成熟老练,没有使用那些花哨的、试图哗众取宠的表达,而是用一种近乎平实的叙述,传递出巨大的信息密度。我尤其欣赏作者在讨论新技术趋势时的谨慎和前瞻性。例如,在提及云计算带来的身份管理挑战时,他没有盲目追捧所谓的“未来趋势”,而是冷静地分析了现有架构在多云环境下的适配性难题,并给出了务实的过渡策略建议。阅读这本书的过程,与其说是学习知识,不如说是一次深度的思维矫正过程。它教会了我用更系统、更具前瞻性的眼光去看待企业身份基础设施的建设与维护。那些看似微不足道的权限申请单背后,其实隐藏着整个企业的安全命脉,这本书成功地将这一核心理念植入了读者的脑海深处。读完后,我感觉自己对这个领域有了脱胎换骨的理解,看待问题的高度和深度都得到了显著提升。

评分我发现这本书的一个显著特点是它对“治理”而非仅仅“工具”的强调。很多同类书籍往往把重点放在如何配置某个特定软件的按钮和菜单上,但这本却把视角拉高到了“组织文化”和“流程重塑”的层面。作者用了相当大的篇幅来探讨如何建立一个自上而下、全员参与的身份管理文化,这一点在我看来是极其深刻的。他明确指出,再先进的技术也无法弥补内部流程的漏洞和人员的麻痹大意。书中关于“变更管理”的章节尤其值得称道,它不再是简单地罗列变更审批的步骤,而是深入分析了人为失误、紧急绕过审批可能带来的系统性风险,并提出了预防性的技术和管理控制手段。这使得这本书的适用范围远远超出了纯粹的技术部门,它对人力资源、法务合规部门的管理者也有着极强的参考价值。阅读过程中,我常常停下来思考我们自己公司内部流程中那些被忽视的“灰色地带”,这本书就像一面镜子,清晰地照出了我们系统管理上的盲点和惯性思维的弊端。

评分这本书的封面设计实在太引人注目了,那种深沉的蓝色调,配上略显古朴的字体,立刻就给人一种专业、严谨的感觉。我原以为这会是一本枯燥的技术手册,毕竟涉及到“管理”和那些听起来就让人头大的企业级术语。然而,翻开第一章,作者的叙事方式简直是教科书级别的——他没有一上来就抛出一堆复杂的流程图和配置参数,而是巧妙地从一个现代企业信息安全面临的宏大挑战入手,将“身份”这个概念提升到了战略高度。这种宏观的视角让我立刻放下了戒备心,意识到这不仅仅是一本工具书,更是一部关于企业信任构建的深度解析。特别是关于用户生命周期管理的论述,作者用一系列生动的案例,描述了新员工入职、部门调动乃至最终离职过程中,权限授予和回收的微妙平衡,那种对细节的把握和对潜在风险的预见,真是让人拍案叫绝。读起来,感觉就像是在听一位经验极其丰富的高级架构师在分享他多年来处理过无数次危机后的沉淀,语言流畅,逻辑清晰,没有丝毫拖泥带水,每一个章节的过渡都自然得如同呼吸一般顺畅。我至今仍然记得他描述“权限蔓延”的那个比喻,简直精准地抓住了问题的核心,让人一目了然。

评分说实话,我拿到这本书时,内心是抱着怀疑态度的。市面上关于企业IT治理的书籍汗牛充栋,大多是重复咀嚼着老生常谈的概念,充斥着大量官方宣传口吻的空话套话。但这本书的深度和广度,完全超出了我的预期。它并非止步于理论,而是真正深入到了实践的泥泞之中。让我印象最深的是其中关于合规性审计的那一章,作者没有仅仅停留在“你需要记录日志”这种基础陈述上,而是详细拆解了不同行业(比如金融和医疗)在数据访问控制上的监管差异,并提供了一套清晰的、可操作的框架来应对这些复杂的外部要求。那种“知其然,更知其所以然”的讲解风格,极大地满足了我作为一个资深IT从业者对知识的求知欲。更难能可贵的是,作者在论述解决方案时,总是会兼顾不同规模企业的现实情况,他会告诉你,对于资源有限的中小企业,可以采取哪些渐进式的改进策略,而不是一味推崇那些只有跨国巨头才能负担得起的“一站式”解决方案。这种务实精神,让这本书的价值倍增,真正称得上是桌面上的“实战宝典”。

评分 评分 评分 评分 评分相关图书

本站所有内容均为互联网搜索引擎提供的公开搜索信息,本站不存储任何数据与内容,任何内容与数据均与本站无关,如有需要请联系相关搜索引擎包括但不限于百度,google,bing,sogou 等

© 2026 book.quotespace.org All Rights Reserved. 小美书屋 版权所有