具体描述

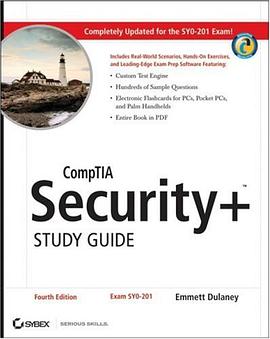

Revised and updated to include the most up-to-date information, CompTIA Security+ Study Guide, 4th Edition gives you complete coverage of the Security+ exam objectives with clear and concise information on crucial security topics. Learn from practical examples and insights drawn from real-world experience and review your newly acquired knowledge with cutting-edge exam preparation software, including a test engine and electronic flashcards. Find authoritative coverage of key exam topics like general security concepts, communication security, infrastructure security, the basics of cryptography and operational and organizational security. Note: CD-ROM/DVD and other supplementary materials are not included as part of eBook file. For Instructors: Teaching supplements are available for this title.

作者简介

目录信息

读后感

评分

评分

评分

评分

用户评价

我对这本书在内容深度上的平衡把握深感钦佩,尤其是在加密技术这一块。加密往往是让初学者望而却步的“硬骨头”,但作者的处理方式非常巧妙。他们没有一开始就抛出复杂的数学公式,而是先用非常直观的类比解释了公钥和私钥的工作原理,比如“数字信封”的比喻,非常形象。随后,才逐步引入对称加密(如AES)和非对称加密(如RSA)的应用场景和主要区别。更妙的是,它还特别留出篇幅讲解了哈希函数在数据完整性验证中的作用,并对比了SHA-256和MD5的安全性差异。这种由浅入深的讲解层次,极大地降低了理解门槛,使得即便是对密码学一窍不通的人也能建立起清晰的知识图谱。我感觉自己不再是对算法感到恐惧,而是开始理解它们背后的设计哲学和安全意义,这对于建立扎实的底层知识体系是无可替代的。

评分这本书的叙事风格极其专业且不失严谨,完全没有那种为了凑字数而堆砌的空洞内容。它的每一个段落似乎都在为最终掌握考试目标而服务,信息密度非常高,以至于我常常需要放慢阅读速度,仔细咀嚼每一个术语的精确含义。在讨论安全策略和治理时,作者引用了大量的行业最佳实践和合规性框架(比如对ISO 27001和NIST框架的提及),这使得学习内容具有很强的现实指导意义,而不是停留在抽象的“应该做安全”的层面。我特别欣赏它在定义和区分不同安全角色时的清晰度,例如安全分析师、安全工程师和安全管理员的职责边界划分,帮助我明确了未来职业发展的路径。阅读过程中,我很少需要查阅其他词典来解释书中的专业术语,这侧面证明了作者在确保内容自洽性和清晰度上的巨大努力。

评分从学习资料的配套角度来看,这本书的辅助材料设计得相当人性化,体现了对读者学习痛点的深刻理解。我通常在学习新技术时,最怕的就是知识点更新太快跟不上节奏,这本书在这方面做得非常到位。它不仅提供了详尽的在线资源链接,用于获取最新的威胁情报和行业标准更新,而且每章结束后的总结部分,都会用简洁的列表形式提炼出“必须掌握的要点”,这极大地优化了我的复习效率。我不需要花大量时间去翻阅厚厚的章节来寻找高频考点,这些关键信息已经被精心地提炼出来了。此外,书中对不同安全控制措施的介绍,经常会附带一个小的“厂商比较”或“工具推荐”部分,虽然不是深度评测,但能让我对市场上主流的解决方案有一个初步的认知,这在进行概念扩展时非常有帮助。

评分真正让我眼前一亮的是它对实战场景的深度挖掘。我之前考过一些基础的IT认证,很多教材都停留在理论层面,让人感觉像是纸上谈兵。然而,这本书的价值在于它无缝地将理论知识与实际操作要求连接起来。在讨论访问控制时,作者详细阐述了RBAC、MAC和DAC的区别,紧接着就给出了在企业环境中如何选择合适策略的决策树图,这对我准备未来面试至关重要。我尤其喜欢它对安全运维(SecOps)流程的描述,从事件响应的步骤到取证的基本流程,都有清晰的步骤划分,让我仿佛真的置身于一个安全操作中心。它没有回避实际工作中的灰色地带,比如在处理误报和真实威胁之间的权衡,这些都是书本上不太容易找到的“经验之谈”。这种深度和广度的结合,让我感觉自己不仅仅是在准备考试,更是在为真实的安全岗位做全方位的能力储备,对于提升实际解决问题的能力有极大的帮助。

评分这本书的结构安排简直是为我这种自学成才型选手量身定做的,它没有一开始就将我淹没在密密麻麻的术语海洋里,而是采用了循序渐进的方式。最初的章节聚焦于安全的基本概念和框架,用非常接地气的语言解释了什么是CIA三元组,以及在现代网络环境中它们为何如此重要。我特别欣赏作者在介绍威胁模型时所采用的案例分析,那些虚拟的公司情景让我一下子就能抓住问题的核心,而不是停留在教科书式的死记硬背。例如,它在描述社会工程攻击时,不仅仅列举了钓鱼邮件的定义,还深入剖析了攻击者如何利用人性的弱点,这比我之前看过的任何一本安全入门书籍都要生动得多。排版方面也做得极其出色,关键术语都会用粗体突出显示,而且每章末尾的“知识回顾”小测验,虽然很简单,但能有效巩固当天学到的内容,确保我在进入下一复杂主题之前,基础是牢固的。对我来说,学习过程的顺畅度直接决定了坚持的决心,而这本指南在用户体验上确实做到了极致,让枯燥的安全知识变得易于消化和吸收。

评分 评分 评分 评分 评分相关图书

本站所有内容均为互联网搜索引擎提供的公开搜索信息,本站不存储任何数据与内容,任何内容与数据均与本站无关,如有需要请联系相关搜索引擎包括但不限于百度,google,bing,sogou 等

© 2026 book.quotespace.org All Rights Reserved. 小美书屋 版权所有