具体描述

本书全面细致地讲述了入侵检测的各项技术,概念清晰,行文流畅。全书共分十二章。第一章和第二章主要介绍了入侵检测相关的历史和概念。第三章对入侵检测的信息来源,技术分类等做了简要的介绍。第四章和第五章对基于主机的入侵检测技术和基于网络的入侵检测技术进行了介绍。第六章介绍了混合型入侵检测技术的特点。第七章对若干先进入侵检测算法的应用情况做了简要的介绍。第八章对分布式入侵检测架构的设计问题进行了分析讨论;第九章和第十章分别对入侵检测系统在设计时所要考虑的若干实际问题和入侵检测的响应问题进行了介绍。第十一章和第十二章对相关的法律问题和未来的技术发展前景做了介绍和展望。

本书适合作为计算机、信息安全、通信等相关专业的高年级本科生和研究生的数学用书,也可供广大网络安全工程技术人员参考。

好的,以下是一本关于信息安全领域,但不涉及入侵检测技术的图书简介,内容详实,旨在提供一个全面、深入的技术视角。 --- 图书名称:现代密码学原理与应用实践 图书简介 在数字时代的数据洪流中,信息的安全与隐私已成为构建可信赖系统的基石。本书《现代密码学原理与应用实践》并非探讨网络边界的防御机制,而是将焦点完全集中于信息本身——即如何通过数学方法构建无法被窃听、篡改和伪造的坚固壁垒。本书是一部面向系统架构师、安全工程师以及对底层数学原理有浓厚兴趣的开发人员的深度技术指南,旨在揭示现代密码系统的内在逻辑和实际操作的复杂性。 本书的结构严谨,从最基础的数学概念入手,逐步攀升至前沿的密码学理论与工程实现。我们摒弃了对“入侵检测”这类侧重于事后分析或边界监控的讨论,转而深入研究主动防御和数据内在保护的科学。 第一部分:基础理论的构建——数学基石与信息论 本部分为后续所有高级加密技术的铺垫。我们将首先回顾信息论在密码学中的核心地位,包括香农的完美保密性概念(如一次性密码本),并深入探讨有限域算术、模运算、离散对数问题(DLP)以及椭圆曲线离散对数问题(ECDLP)的复杂性。我们不谈论数据包的流动,而是关注数据位元的内在结构。 信息论基础与熵的度量: 探讨随机性、不确定性与密码学强度之间的关系。 数论的密码学应用: 详述模幂运算、素性测试(如Miller-Rabin算法的工程实现细节),以及它们在公钥密码系统中的不可或缺性。 第二部分:对称加密机制的深入剖析 对称密码因其高效性,在大量数据加密中仍占据核心地位。本书将超越教科书式的介绍,提供对主流分组密码的底层工作原理和安全分析。 高级加密标准(AES)的内部结构: 详细解析轮函数、字节替代(SubBytes)、行移位(ShiftRows)和列混合(MixColumns)等操作的数学基础和结构安全性。本书将探讨这些操作如何抵抗差分攻击和线性攻击。 流密码的构建与应用: 分析基于线性反馈移位寄存器(LFSRs)的伪随机序列生成机制,并对比A5/1、ChaCha20等流密码的设计哲学及其在实时通信中的性能优势。 密钥调度与生命周期管理: 侧重于如何安全地生成、分发和销毁对称密钥,这是数据保护成功的关键环节,与网络监控无关。 第三部分:公钥密码系统:非对称加密的艺术 公钥密码是安全通信和数字签名的支柱。本部分将聚焦于其数学难题的巧妙利用。 RSA算法的深度解析: 不仅介绍加密和签名过程,更会细致分析大数因子分解(Factoring)的难度,以及在实际应用中如何选择安全模数,并防御共谋攻击和低指数攻击。 椭圆曲线密码学(ECC)的革命: 阐述在有限域上定义曲线的数学基础,对比ECDH(密钥交换)和ECDSA(数字签名)的效率优势。本书将包含如何在资源受限设备上高效实现这些曲线运算的优化技巧。 混合加密方案的设计: 探讨如何将对称加密的高效性与公钥加密的密钥交换能力结合,构建实际的混合加密信道,例如使用RSA-KEM 或 ECC-KEM。 第四部分:数据完整性与身份验证机制 信息的保密性固然重要,但确保信息未被篡改同样关键。本部分探讨的重点是消息摘要和数字签名技术。 哈希函数的安全性与构造: 深入研究SHA-2和SHA-3(Keccak)的设计理念,重点分析抗原像攻击、第二原像攻击和碰撞攻击的理论基础和工程防护措施。 消息认证码(MAC)与基于哈希的消息认证码(HMAC): 阐述如何利用密钥来保证消息的真实性,尤其是在多方通信场景中,HMAC如何提供比单纯哈希更强的认证保证。 数字签名方案的验证: 详述如何利用公钥基础设施(PKI)和数字证书来建立信任链,并详细对比不同签名方案(如EdDSA与传统RSA签名)的安全性属性和性能特征。 第五部分:后量子密码学(PQC)的前瞻与准备 随着量子计算的威胁日益临近,本书投入大量篇幅研究抵抗量子攻击的密码学方案,这是信息安全领域当前最紧迫的挑战之一。 格密码学(Lattice-based Cryptography): 聚焦于Shortest Vector Problem (SVP) 和 Closest Vector Problem (CVP) 的难度,介绍Kyber和Dilithium等NIST标准化算法的底层结构和关键参数选择。 基于编码和多元多项式的方案: 简要分析McEliece和Rainbow等方案,并讨论它们在密钥尺寸和运算速度上的权衡。 混合模式部署策略: 探讨在现有基础设施中,如何安全地过渡到PQC算法,包括如何设计兼容传统和后量子密码的混合签名与加密流程。 结语 《现代密码学原理与应用实践》旨在提供一个完整、深刻、不含任何边界监控或异常分析的纯粹密码学知识体系。它关注的是数据在传输和静止状态下的数学保护,为读者提供一套扎实的工具和理论基础,以应对未来日益复杂的数字安全挑战。本书的价值在于其对底层数学原理的坚持和对工程实践细节的精确把握,确保读者构建的是真正密码学意义上安全的系统。

作者简介

目录信息

读后感

评分

评分

评分

评分

评分

用户评价

评分

一般般 作为教材看看 没什么实用的技术

评分一般般 作为教材看看 没什么实用的技术

评分一般般 作为教材看看 没什么实用的技术

评分一般般 作为教材看看 没什么实用的技术

评分一般般 作为教材看看 没什么实用的技术

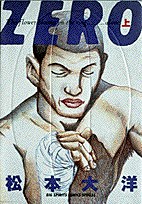

相关图书

本站所有内容均为互联网搜索引擎提供的公开搜索信息,本站不存储任何数据与内容,任何内容与数据均与本站无关,如有需要请联系相关搜索引擎包括但不限于百度,google,bing,sogou 等

© 2026 book.quotespace.org All Rights Reserved. 小美书屋 版权所有